توضیحات

A Semantic Approach to Host-Based Intrusion Detection Systems Using Contiguous and Discontiguous System Call Patterns

سیستم تشخیص نفوذ بر پایه ی شبکه ی عصبی

نکات مهم روش پیاده سازی شده

– استفاده از روش یادگیری نوین شبکه عصبی

ELM(Extreme Learning Machine)

– استفاده از اطلاعات معنایی و با طول های متغیر با ایجاد جابجایی رو ایجاد جملات

– عدم امکان استفاده نفوذکننده با روش هایی مانند قرار دادن عملگرها تهی در جریان دستورات مورد اجرا

– تست جریان داده ای به صورت متوسط با طول جریان دستور 8 به بالا می تواند میزان کارایی در حدود 100% را ایجاد نماید

– این مقاله به منظور ردگیری مشکلات سیستمی می باشد که روی تک سیستم ایجاد می شوند و از طریق شبکه یا طرق دیگر آلوده می شوند.

– نتایج اصلی ارزیابی سیستم روی پایگاه داده ای که به همین منظور ایجاد شده است پیاده سازی شده است. که به پیوست قرار داده شده است.

نکات پایگاه داده:

پایگاه داده اصلی مورد استفاده در این پژوهش که به پیوست قرار داده شده است با نام

ADFA-LD

می باشد که مخصوص حمله های مربوط به سیستم عامل لینکوس می باشد که البته در سایت اصلی ارائه دهنده آن نسخه ویندوزی آن نیز در دسترس می باشد.

این مجموعه داده شامل سه فولدر اصلی می باشد که در فولدر اول

Attack

همه مجموعه سریال دستوراتی قرارداده شده است که به صورت متوالی در سیستم جریان داشته است وهمگی حمله بوده اند.

در فولدر دوم که با نام

Training

قرار داده شده اند همه دستورات و سریال دستوراتی قرار داده شده اند که توالی آنها بدون مشکل بوده است.

فولدر سوم حاوی اطلاعات ارزیابی عمومی می باشد که مربوط به سریال دستورات بدون مشکل است.

این برنامه بدون تغییر قابل اجرا روی داده های

KDD98

نیز بوده است.

بخش های اصلی برنامه:

Genwords.m

این برنامه وظیفه دارد از فولدرهای اصلی داده تمامی توالی دستورات و تک تک دستورات را جدا نموده و تمامی تک دستورات را به صورت آرشیو درآورد که در اینجا به عنوان کلمه دیده خواهد شد.

Genphrases.m

این برنامه وظیفه دارد تا به ازای هر سری توالی دستوری 10 نمونه از این توالی دستور را استخراج کرده و در صورتی که دستورات نامعتبر مانند

NOP

در آنها مشاهده نگردید آنها را به صورت جمله ای با طول 10 کلمه در آرشیو ذخیره کند.

لیست تمامی دستورات سیستمی مورد استفاده که به صورت عدد داده ای مورد استفاده قرار گرفته است در مقاله زیر در دسترس می باشد.

Evaluating Host-Based Anomaly Detection Systems: A Preliminary Analysis of ADFA-LD

پس از ایجاد این آرشیو در صورتی که جمله از توالی داده های نرمال باشد لیبل 0 گرفته و در صورتی که از توالی دستورات منجر به حمله بوده باشد لیبل 1 را خواهد گرفت.

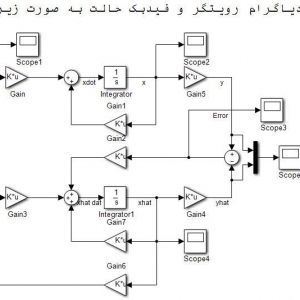

Elm.m

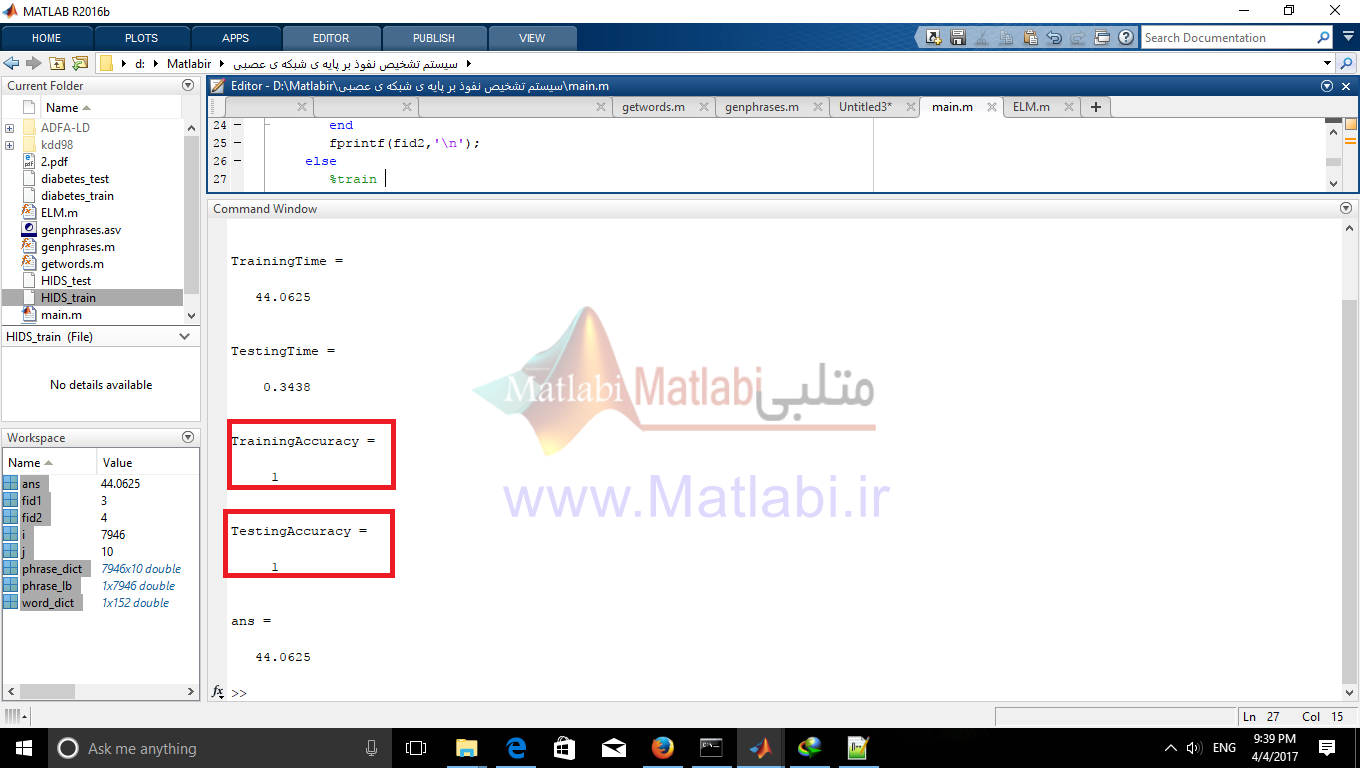

این برنامه وظیفه اجرای شبکه عصبی روی داده آماده شده در مرحله قبلی را دارد. به صورت عمومی در هر خط داده آموزشی و تست با نام های

HIDS_test

HIDS_train

10 نمونه آموزشی و اولین داده بیانگر نوع آن است که اگر صفر باشد یعنی نشانگر توالی دستوری بدون مشکل و اگر 1 باشد نشانگر توالی دستوری حمله است.

این برنامه در حقیقت پیاده سازی استاندارد الگوریتم

ELM

است.

بخش اصلی برنامه و اجرا کننده تمامی بخش ها برنامه

Main.m

می باشد.

- انجام پروژه شبکه عصبی با متلبی

بخش اول برنامه وظیفه ایجاد داده اصلی پایه و استخراج و ایجاد تمامی جملات و کلمات را دارد که در اینجا طول استاندارد جملات 10 در نظر گرفته شده است.

%this script provide overall program management

clc

clear all

close all

word_dict=getwords;

[phrase_dict,phrase_lb]=genphrases(word_dict,10);

بخش بعدی وظیفه استاندارد سازی و نرمال سازی ویژگی ها را دارد

% separate sample test/train set

% normalization

for i=1:1:size(phrase_dict,2)

phrase_dict(:,i)=(mapminmax(phrase_dict(:,i)’)+1)/2;

end

پس از این مرحله داده ها به دو بخش آموزشی و تست تقسیم می شوند

…

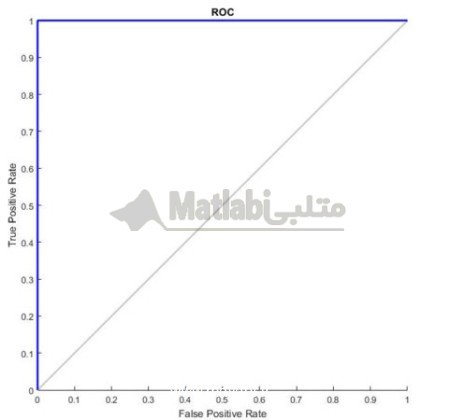

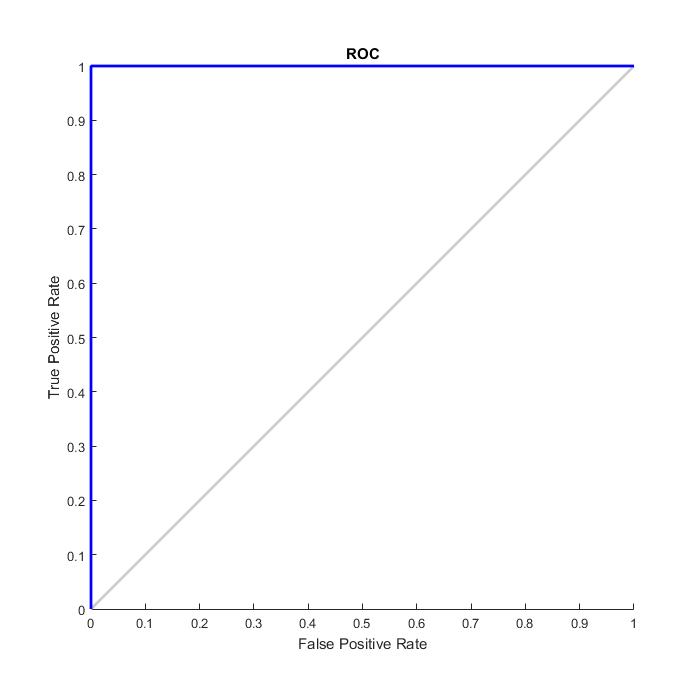

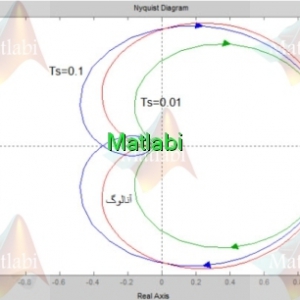

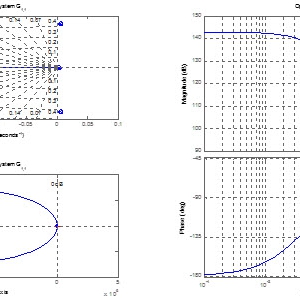

همانگونه که در مقاله ارائه شده است نتیجه اعمال این روندها و الگوریتم روی پایگاه داده مطرح شده نشان از کارایی 100% سیستم دارد. که نمودار کارایی نیز در ادامه قرار داده شده است.

کلید واژه:پروژه متلب,شبیه سازی بامتلب

Intrusion detection, anomaly detection, computer security, system calls, host-based IDS, ADFA-LD

شبیه سازی مقاله A Semantic Approach to Host-Based Intrusion Detection Systems Using Contiguous and Discontiguous System Call Patterns

توسط کارشناسان سایت متلبی پیاده سازی گردیده و به تعداد محدودی قابل فروش می باشد.

سفارش انجام پروژه مشابه

درصورتیکه این محصول دقیقا مطابق خواسته شما نمی باشد،. با کلیک بر روی کلید زیر پروژه دلخواه خود را سفارش دهید.

دیدگاهها

هیچ دیدگاهی برای این محصول نوشته نشده است.